Como Recuperar uma Conta de Instagram Hackeada: Guia Completo

Introdução

Para recuperar uma conta do Instagram hackeada, siga as etapas descritas neste artigo. Essas orientações combinam os procedimentos recomendados diretamente pela plataforma do Instagram com técnicas de segurança eficazes, garantindo que você recupere sua conta de forma segura e protegida.

Ter sua conta do Instagram hackeada pode ser uma experiência extremamente estressante. Porém, você pode recuperar o acesso e proteger sua conta com métodos eficazes. Neste artigo, apresentamos um guia completo para recuperar uma conta hackeada, incluindo exemplos práticos, ferramentas úteis e dicas de segurança. Muitas dessas ações podem ser realizadas diretamente na plataforma do Instagram. Vamos começar!

Verificação de E-mail do Instagram

Antes de mais nada, é importante que você conheça bem sua plataforma e mantenha atenção ao seu perfil. Verifique suas configurações regularmente e, principalmente, fique atento à caixa de entrada do e-mail associado à sua conta hackeada. Geralmente, o Instagram envia uma notificação por e-mail caso o endereço da conta tenha sido alterado. Procure por um e-mail com o título “Alteração de E-mail do Instagram”. Se encontrar essa mensagem, você pode reverter a mudança rapidamente clicando no link “reverter essa alteração” fornecido no próprio e-mail.

Com isso, vamos seguir para o próximo passo na recuperação da sua conta.

Redefinir Senha

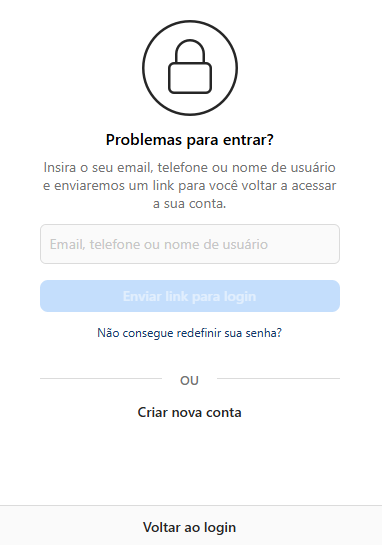

Acesso à Página de Login

Navegue até a página de login do Instagram. Você pode fazer isso através do aplicativo móvel ou do site oficial do Instagram em um navegador de internet.

- Solicitação de Redefinição de Senha

Na tela de login, clique em “Esqueceu a senha?” ou “Forgot password?”. Esta opção geralmente está localizada abaixo dos campos de entrada de nome de usuário e senha. - Fornecimento de Informações da Conta

Você será redirecionado para uma nova tela onde precisará fornecer informações associadas à sua conta. Isso pode incluir seu nome de usuário, endereço de e-mail ou número de telefone vinculado à conta. - Recebimento de InstruçõesApós inserir as informações necessárias, clique em “Avançar” ou “Next”. O Instagram enviará um e-mail ou mensagem de texto com um link ou código de verificação para o endereço de e-mail ou número de telefone fornecido. Tenha sempre atualizado suas informações na plataforma do Instagram, do contrário você não vai receber instruções de recuperação de conta e/ou definição de troca de senha.

- Verificação da Identidade Verifique sua caixa de entrada de e-mail ou mensagens de texto para encontrar a comunicação do Instagram. O e-mail ou mensagem conterá instruções detalhadas para a redefinição de sua senha. Clique no link informado no seu e-mail ou insira o código de verificação conforme as instruções.

- Criação de Nova Senha Você será redirecionado para uma página onde poderá criar uma senha nova. ATENÇÃO: verifica uma escolha de senha forte e inclua uma combinação de letras maiúsculas e minúsculas, números e caracteres especiais. Evite usar senhas que já tenha utilizado em outras contas ou que sejam fáceis de adivinhar.

- Confirmação da Nova Senha Digite a nova senha novamente para confirmá-la. Após confirmar, clique em “Redefinir senha” ou “Reset password”.

- Login na Conta Após redefinir sua senha, você poderá fazer login novamente na sua conta do Instagram usando a nova senha criada.

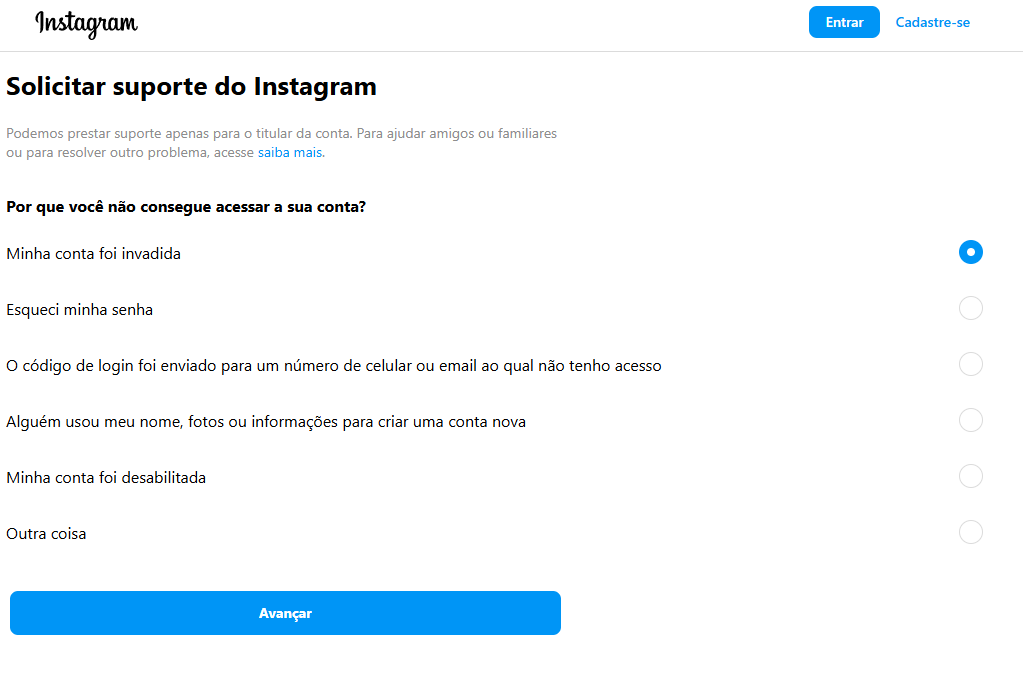

Relatar Conta Hackeada

Vamos para uma etapa caso você não conseguiu redefinir sua senha, então vá para a tela de login do Instagram. Não perca tempo, acesse Meu Instagram foi invadido | Suporte do Instagram, no entanto, para que a ferramenta funcione é necessário acessá-la de um dispositivo ou rede Wi-Fi na qual você não use o Instagram com frequência. Dessa forma, a rede social reconhece que você teve a conta invadida e deseja recuperá-la.

Siga as instruções na tela para relatar a conta hackeada. Você pode ser solicitado a fornecer informações adicionais para verificar sua identidade, como fotos, documentos de identidade, ou perguntas de segurança.

Fique atento com as informações do seu perfil, mantendo atualizado as informações e não esquecer que no momento de uma tentativa de recuperação, você vai precisar delas. Não há como recuperar a conta do Instagram se o e-mail ou número de telefone for alterado pelo invasor, mas a Meta informa que você recebe um e-mail de “security@mail.instagram.com” para confirmar as alterações de informações de contato.

Medidas de Prevenção Futuras e Evitar Tentativas de Hackear

Ativar Autenticação de Dois Fatores (2FA):

- Vá para as configurações da sua conta no Instagram;

- Selecione “Segurança”;

- Ative a “Autenticação de Dois Fatores” e siga as instruções para configurá-la.

Verificar Atividades e Sessões Ativas:

- Acesse as configurações de segurança do Instagram;

- Verifique as atividades e sessões ativas para detectar logins não reconhecidos e desconectar dispositivos suspeitos;

- Manter Informações de Contato Atualizadas;

- Certifique-se de que seu endereço de e-mail e número de telefone associados à conta estejam atualizados.

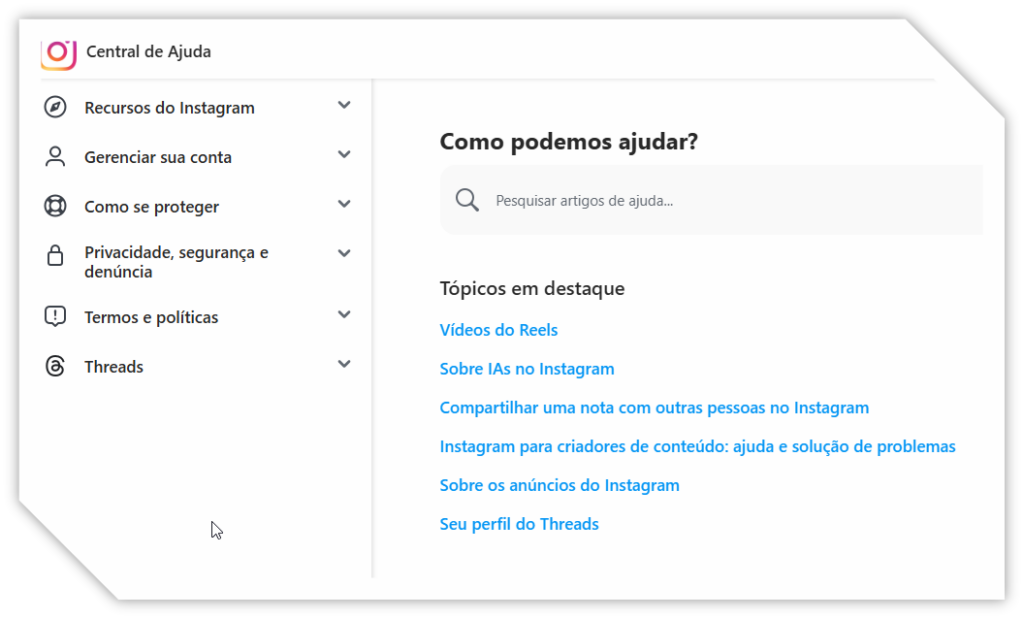

Algumas ferramentas web podem ajudar você a investigar e seguir alguns procedimentos de segurança que é praticamente obrigatório para a segurança da sua conta no Instagram:

Como habilitar a autenticação em dois fatores no Instagram

https://help.instagram.com/566810106808145

Centro de Ajuda do Instagram

Google Authenticator é uma ótima sugestão para aumentar sua segurança

https://www.google.com/landing/2step/

Um bom gerenciador de senha para gerenciar suas senhas com segurança

LastPass #1 Password Manager & Vault App with Single-Sign On & MFA Solutions – LastPass

Bitwarden ou Best Password Manager for Individuals, Teams, and Enterprises | Bitwarden

Verifique se o seu endereço de e-mail está em uma violação de dados

Have I Been Pwned https://haveibeenpwned.com/

Faça uso de senhas fortes e únicas

- Utilize senhas fortes e únicas para sua conta do Instagram e outras contas online;

- Considere usar um gerenciador de senhas para criar e armazenar senhas seguras.

Passos Técnicos Adicionais

a) Análise Forense de Logins

- Se você tiver acesso a logs de acesso ao seu e-mail ou dispositivo, analise os IPs e horários de login para identificar atividades suspeitas;

- Utilize ferramentas de análise de rede para verificar possíveis compromissos de segurança.

b) Varredura de Malware

- Execute uma varredura completa em seu dispositivo para detectar e remover qualquer malware que possa ter sido responsável pelo hackeamento.

c) Revisão de Políticas de Segurança

- Revise e atualize as políticas de segurança da sua conta e dispositivos para garantir que estão alinhadas com as melhores práticas de segurança cibernética.

Casos

- Caso de Ellie: Ellie não usou uma senha forte e reutilizou a mesma senha em várias contas, o que permitiu que os hackers invadissem sua conta. Eles alteraram a senha e configuraram a autenticação de dois fatores (2FA) com um número de telefone nigeriano e um e-mail diferente, tornando a recuperação da conta mais difícil. Além disso, os hackers enviaram mensagens para os amigos de Ellie no Instagram, tentando obter os códigos de 2FA deles. Para recuperar o acesso, Ellie desbloqueou e-mails de recuperação que os hackers haviam bloqueado e enviou uma selfie em vídeo para verificar sua identidade. Eventualmente, ela conseguiu recuperar sua conta ao usar os códigos de backup e restaurar o 2FA para o seu número de telefone original. Esse caso demonstra como senhas fracas e reutilizadas podem ser perigosas e como medidas rápidas são essenciais em uma invasão.

- Campanha de Phishing: Em outra situação, hackers se disfarçaram como suporte técnico ou amigos das vítimas, enviando e-mails de phishing ou mensagens pelo Telegram e WhatsApp. Essas mensagens alegavam violações de direitos autorais ou ofereciam um selo de verificação, redirecionando as vítimas para sites de phishing que imitavam a interface do Instagram. Após inserir suas informações, os hackers conseguiam acesso às contas, alteravam as credenciais e usavam as contas comprometidas para continuar com a campanha de phishing. Esse tipo de ataque revela como os hackers podem explorar a confiança das pessoas, o que reforça a necessidade de verificar cuidadosamente a legitimidade das mensagens.

- Padrões de Hackeamento: Analisando os padrões de hackeamento, verificou-se que os negócios hackeados sofrem perda de renda e seguidores, além de danos à imagem da marca. Além disso, o processo de recuperação é longo e muitas vezes ineficaz devido à falta de comunicação e assistência do suporte do Instagram. A análise mostrou que 62,5% das vítimas tinham menos de 20.000 seguidores, indicando que qualquer conta pode ser alvo, independentemente do tamanho (First Digital Assets Insurance).

Conclusão

Este artigo destacou os passos essenciais para recuperar uma conta de Instagram hackeada. A partir dos casos apresentados, fica claro que a combinação de medidas técnicas e preventivas pode fazer toda a diferença para garantir a integridade da conta e evitar futuras invasões. Tomar essas precauções pode não apenas recuperar o controle de uma conta comprometida, mas também prevenir futuras tentativas de ataque.

Primeiramente, utilizar senhas fortes e únicas é crucial. Como vimos no caso de Ellie, uma senha fraca e reutilizada foi a porta de entrada para os hackers. Implementar senhas robustas, juntamente com o uso de gerenciadores de senhas, estabelece uma linha de defesa eficaz contra tentativas de invasão.

Além disso, ativar a autenticação de dois fatores (2FA) é uma medida de segurança indispensável. No caso de Ellie, a falta de 2FA facilitou a invasão dos hackers. Ativar o 2FA adiciona uma camada extra de proteção, exigindo uma verificação adicional além da senha, o que torna o acesso não autorizado muito mais difícil.

Frequentemente, os hackers usam técnicas de phishing para enganar os usuários e roubar suas credenciais. É comum receber mensagens fraudulentas alegando violação de direitos autorais ou oferecendo verificação de conta. Essas mensagens redirecionam as vítimas para sites falsos que imitam a interface do Instagram. Para evitar cair nessas armadilhas, é fundamental estar atento e verificar a autenticidade de mensagens suspeitas.

Nos casos de invasão, seguir os procedimentos de recuperação da plataforma do Instagram é essencial. Isso inclui verificar o e-mail associado à conta para reverter mudanças, redefinir a senha e, se necessário, relatar a conta hackeada ao suporte. Dependendo do caso, pode ser exigida a verificação de identidade por meio de selfies em vídeo para comprovar a titularidade da conta.

Por fim, manter práticas contínuas de segurança é crucial. Verificar regularmente as atividades de login, manter as informações de contato atualizadas e realizar varreduras de malware nos dispositivos são medidas adicionais que ajudam a garantir a segurança da conta. Ferramentas como o Google Authenticator e serviços de verificação de violações de dados, como o Have I Been Pwned, são valiosas para proteger as contas de ameaças cibernéticas.

Em resumo

combinar senhas fortes, autenticação de dois fatores, conscientização sobre phishing e o uso de ferramentas de segurança robustas são passos essenciais para proteger e recuperar contas de Instagram hackeadas. Esses métodos não apenas auxiliam na recuperação, mas também estabelecem uma base sólida para prevenir futuras invasões.

Referências Bibliográficas

Centro de Ajuda do Instagram: Help Center

Autenticação de Dois Fatores no Instagram: Como habilitar a autenticação em dois fatores no Instagram

Google Authenticator: Google Authenticator

Gerenciador de Senhas LastPass: LastPass

Verificação de e-mail e recuperação de conta: Recuperar uma Conta de Instagram Hackeada

Verificação de segurança e atividades suspeitas: Have I Been Pwned

Sobre o autor do artigo:

- Nome: Abílio César Cirelli (Linkedin)

- Minibiografia: Analista de Segurança da Informação, certificado no Security+ da Comptia e na Microsoft AZ-500, SC-300. Campo de atuação:

- Computação Forense e Resposta a Incidente de Segurança, profissional com experiência em análise forense, seguindo a ISO 27037.

- Pós-Graduando em Defesa Cibernética.

- Treinamentos concluídos na AFD:

- Fundamentos de Forense Digital;

- Computação Forense;

- Documentoscopia e Grafoscopia;

- Forense em Dispositivos Móveis;

- Forense em Memória;

- Perito Forense Digital;

- Threat Intelligence;

- Perícia Judicial e Assistência Técnica Judicial;

- Cyber Security Essencials;

- Autopsy Forensics do Zero ao Avançado;

- Avilla Forensics – Treinamento Oficial;

- Graduação em Gestão da Segurança da Informação;

- Perícia Judicial na Prática;

- Pós-graduando em Defesa Cibernética; e

- Pós-graduando em MBA em Gestão de Segurança da Informação.

Co-autora:

Jessika Araujo (Linkedin)

Perita Judicial em SP, formada am Análise de Desenvolvimento de Sistemas,

Pós graduanda em Segurança da Informação e aluna da AFD desde 2018