O objetivo deste artigo é explicar o que é DevSecOps, quais as principais metodologias, ciclo de vida do desenvolvimento de Software (SDLC), ferramentas SAST e DAST, quais são as equipes envolvidas, certificações e mercado de trabalho.

Afinal, o que é o DevSecOps:

a. Conceito sobre DevSecOps

DevSecOps surgiu por causa da importância e necessidade em adicionar em todos os níveis do ciclo de vida do desenvolvimento (SDLC) a Segurança, a análise de vulnerabilidade dos códigos sejam estes estáticos (SAST) ou dinâmicos (DAST), no decorrer dos estudos vou falar sobre SAST e DAST.

Existem algumas fases do ciclo de vida do desenvolvimento de software com uma visão mais prática e em todo o ciclo de vida do desenvolvimento, a segurança está agora é presente no decorrer da leitura terão uma visão clara da cultura DevSecOps.

Planejamento: Nesta fase, é definido o escopo do projeto, as metas e os requisitos. A equipe também define as estratégias de segurança e avalia possíveis ameaças de segurança.

Desenvolvimento: Na fase de desenvolvimento, as equipes de desenvolvimento e operações trabalham juntas para desenvolver e testar o software. A equipe de segurança ajuda a identificar e corrigir vulnerabilidades de segurança durante todo o processo.

Testes: Nesta fase, a equipe executa testes de segurança para garantir que o software esteja protegido contra possíveis ameaças. Isso inclui testes de penetração quando solicitado, análise de código e testes de vulnerabilidades.

Implantação: Na fase de implantação, o software é implantado no ambiente de produção. A equipe de segurança ajuda a garantir que o software esteja configurado corretamente para evitar vulnerabilidades.

Monitoramento: Depois que o software é implantado, a equipe de segurança monitora continuamente o ambiente para detectar possíveis ameaças de segurança e agir rapidamente para mitigá-las.

A automatização dos processos utilizada pelo DevOps se baseia em esteiras com estruturas ágeis que seria um pipeline de CI/CD e o que seria um pipeline de CI/CD? Conceitualmente um pipeline de CI/CD é uma abordagem para a entrega de software de forma automatizada e contínua, desde a integração de código até a entrega ao usuário final. O CI/CD são siglas de Integração Contínua/Entrega Contínua (Continuous Integration/Continuous Delivery) e é uma prática comum em ambientes de DevOps. O pipeline de CI/CD consiste em uma série de estágios automatizados que permitem que o código-fonte seja integrado, compilado, testado e entregue em um ambiente de produção de forma rápida e segura. Os principais componentes do pipeline de CI/CD incluem:

A equipe de segurança ajuda a garantir que o software esteja configurado corretamente para evitar vulnerabilidades.

Controle de versão: o código-fonte é mantido em um repositório de controle de versão, como o Git, permitindo o gerenciamento eficiente de alterações de código.

Integração contínua: o código-fonte é integrado automaticamente em um repositório central e compilado em um ambiente de build.

Testes automatizados: testes unitários, de integração e outros testes são executados automaticamente para garantir a qualidade do código.

Entrega contínua: o código compilado é entregue automaticamente a um ambiente de preparação para ser testado em um ambiente semelhante ao de produção.

Implantação contínua: após os testes serem concluídos e o código ter sido aprovado, a implantação é feita automaticamente em um ambiente de produção.

O pipeline de CI/CD é uma prática fundamental em ambientes de DevOps, pois permite que as equipes de desenvolvimento entreguem software de alta qualidade de forma rápida e eficiente, com uma taxa reduzida de erros e falhas em produção. O DevSecOps é um método que de forma simples, temos a união de desenvolvedores (Dev), equipes de cibersegurança (Sec) e operações (Ops). O principal objetivo é tornar todos os envolvidos em desenvolvimento de aplicações e responsáveis pela segurança, a fim de implementar decisões e ações de segurança na mesma escala e velocidade das decisões e ações de desenvolvimento e operações (DevOps).

b. Habilidades Profissional

A metodologia DevSecOps busca trazer indivíduos com habilidades em diversas disciplinas de tecnologia desde desenvolvimento de software com habilidades em programação, arquitetura de software, design de banco de dados e outras áreas relacionadas ao desenvolvimento de software, também profissionais de segurança da informação com habilidades em segurança cibernética, gestão de riscos, teste de penetração, compliance, auditoria de segurança, criptografia e outras áreas relacionadas à segurança da informação e não menos importante, operações de TI com habilidades em gerenciamento de infraestrutura de TI, automação de processos, monitoramento de sistemas, orquestração de contêineres, provisionamento de nuvem, gerenciamento de configurações e outras áreas relacionadas às operações de TI.

O DevSecOps adota também o modelo de desenvolvimento ágil porque permite que as equipes de desenvolvimento trabalhem de forma mais eficiente e eficaz, ao mesmo tempo em que se concentram na entrega de software de alta qualidade. Com o processo de desenvolvimento ágil, a equipe pode responder rapidamente às mudanças nas necessidades do cliente, identificar problemas mais cedo e entregá-los em um ritmo mais rápido. Observo na prática que o maior desafio é a colaboração e a comunicação entre as equipes de desenvolvimento, segurança da informação e operações de TI é essencial para garantir que o software seja desenvolvido com segurança desde o início e que as vulnerabilidades sejam identificadas e corrigidas rapidamente.

c. Por que é necessário DevSecOps?

Novas vulnerabilidades de segurança estão surgindo todos os dias, e as organizações estão procurando maneiras de criar segurança nos fluxos de trabalho existentes para maximizar sua postura e eficiência de segurança. DevOps + Security = DevSecOps, garantindo a proteção ponta a ponta do ciclo de vida de desenvolvimento de software (SDLC) e permitindo a entrega de produtos seguros ao mercado em menos tempo, em um ambiente em que a segurança é responsabilidade de todos. As consequências de violações de dados, tanto financeiras quanto de reputação, podem ser catastróficas. A percepção das organizações a entender que, ao priorizar a velocidade de implantação e a flexibilidade já inclusa no DevOps, a segurança adicionada desde o início, meio e fim na esteira pode ter se tornado uma reflexão tardia, mas necessária e vindo para ficar. Cabe as equipes se comunicarem, desenvolvendo mais um Soft Skill para evitar problema de comunicação, desentendimento entre equipes e falta de apoio executivo.

Uma análise perceptível na pesquisa sobre o DevSecOps, as organizações encontram cada vez mais problemas no plano de trabalho que garante a entrega de sites, aplicações web, apps móveis e softwares de computador que sejam mais seguros para o usuário final. Veja a seguir alguns pontos:

Vulnerabilidades na produção: sem ferramentas e processos apropriados ao longo do ciclo de vida, as oportunidades para descobrir vulnerabilidades de segurança são reduzidas. Vulnerabilidades presentes no início do ciclo de vida são apresentadas por meio de ambientes e podem não ser descobertas até que um aplicativo seja liberado para os clientes.

Novas vulnerabilidades de segurança estão surgindo todos os dias, e as organizações estão procurando maneiras de criar segurança nos fluxos de trabalho existentes para maximizar sua postura e eficiência de segurança.

Violação de dados: segredos expostos e configuração incorreta são introduzidos com muita facilidade à medida que o código se torna mais complexo e a conteinerização introduz camadas que podem ser atualizadas com pouca frequência. Tudo o que é preciso para permitir a entrada de um ator mal-intencionado é um pequeno erro.

Os desenvolvedores priorizam a velocidade: os desenvolvedores geralmente são incentivados a produzir código rapidamente, o que pode incentivar práticas de trabalho menos rigorosas.

Atividades caras de remediação: todos nós já ouvimos que prevenir é melhor do que remediar, e gerenciamento de vulnerabilidade versus remediação é a definição disso. Ter que parar o esforço de desenvolvimento e redirecionar recursos valiosos para resolver de forma reativa um problema pós-lançamento é muito mais doloroso e caro do que resolvê-lo quando ele é introduzido.

Segurança como uma reflexão tardia: A segurança tradicional como uma disciplina independente é frequentemente vista como um guardião na conclusão do ciclo de vida, em vez de parte integrante do desenvolvimento bem-sucedido do produto. Isso cria a impressão de um grupo criando atraso, que pode ser contornado para economizar tempo.

treinar os desenvolvedores sobre as melhores práticas e hábitos de higiene cibernética também é crucial para o sucesso da metodologia DevSecOps, que, no fim das contas, pode ser resumida pelo chamado ciclo PDCA: Plan, Do, Check e Act (planejar melhorias, executar testes, checar resultados e efetivamente aplicar as implementações necessárias).

d. Integrando a segurança no ciclo de vida de desenvolvimento de software SDLC

Para que o DevSecOps seja bem-sucedido, a segurança deve ser incluída em todas as etapas do ciclo de vida do desenvolvimento de software. Esta abordagem para teste de software e teste de sistema (Shift-left) em que o teste é realizado no início do ciclo de vida mesclada com segurança significa que as vulnerabilidades são detectadas mais cedo e podem ser abordadas antes que se tornem incidentes, vejam a seguir algumas recomendações:

O planejamento precisa ir além dos recursos do aplicativo e da jornada do usuário, com o DevSecOps exigindo igual atenção às considerações de segurança, análise de ameaças e benchmarks de segurança.

A coleta de requisitos também precisa incluir a segurança entre os requisitos funcionais e não funcionais tradicionais. Padrões de criptografia, armazenamento e acesso, autenticação, registro e monitoramento, integração SIEM e muito mais devem ser claramente definidos.

As melhores práticas de desenvolvimento se estendem à segurança, com ênfase em aplicativos que são seguros por design. Ferramentas e processos de segurança são disponibilizados aos desenvolvedores para permitir que eles identifiquem e resolvam as vulnerabilidades enquanto trabalham, minimizando o retrabalho. O objetivo aqui são processos de desenvolvimento confiáveis, consistentes e reutilizáveis.

Ferramentas e processos de segurança são disponibilizados aos desenvolvedores para permitir que eles identifiquem e resolvam as vulnerabilidades enquanto trabalham, minimizando o retrabalho.

Os processos de compilação incluem varredura de vulnerabilidade de código estático, bem como varredura dentro do pipeline de CI/CD para garantir que o código esteja livre de vulnerabilidades à medida que é promovido por meio de ambientes. A varredura garante que o código desenvolvido e o design inicial estejam alinhados e que segredos expostos ou configurações incorretas sejam identificados.

A automação de teste é vital para a natureza dinâmica do DevSecOps, garantindo a segurança de todos os componentes em todas as fases do ciclo de vida.

A implantação no DevSecOps é automatizada, fornecendo consistência e eficiência. A verificação no processo de implantação garante que o código esteja livre de vulnerabilidades antes do lançamento para produção.

A automação de tarefas de manutenção melhora o desempenho, bem como a confiabilidade e a disponibilidade, minimizando o erro humano. Isso significa que a equipe de operações tem mais capacidade de responder a ameaças de dia zero.

e. Algumas tendências e dicas para começar a trabalhar em DevSecOps

Para começar a trabalhar com DevSecOps, é importante entender os princípios básicos dessa abordagem. Isso inclui ter uma cultura de segurança, adotar a automação, monitorar e gerenciar as ameaças de segurança e ter uma comunicação eficaz entre os diferentes departamentos de desenvolvimento e operações.

Adote a automação: A automação é uma parte essencial do DevSecOps. Ela permite que você integre testes de segurança, análise de código e outras ferramentas de segurança em todo o processo de desenvolvimento. Isso ajuda a identificar e corrigir possíveis vulnerabilidades de segurança mais cedo no ciclo de vida do desenvolvimento.

Use ferramentas de segurança: Existem muitas ferramentas de segurança disponíveis para ajudá-lo a automatizar o processo de segurança em sua organização. Algumas das ferramentas mais comuns incluem ferramentas de análise de código, testes de penetração e ferramentas de gerenciamento de vulnerabilidades.

Tenha uma cultura de segurança: A cultura de segurança é essencial para o sucesso do DevSecOps. Isso inclui garantir que todos os membros da equipe estejam cientes da importância da segurança e como suas ações podem afetá-la. É importante garantir que a segurança seja considerada em todas as etapas do processo de desenvolvimento.

Acompanhe as tendências: O campo do DevSecOps está em constante evolução. É importante acompanhar as tendências e as melhores práticas para garantir que você esteja sempre atualizado com as mais recentes ferramentas e técnicas de segurança.

Sobre o mercado de trabalho em DevSecOps, é uma área em crescimento, com muitas oportunidades de emprego para profissionais qualificados. As empresas estão cada vez mais preocupadas com a segurança de seus aplicativos e sistemas, o que significa que há uma demanda crescente por profissionais de segurança que possam integrar a segurança em todo o processo de desenvolvimento de software.

Para se destacar no mercado de trabalho em DevSecOps, é importante ter uma boa compreensão dos princípios básicos do DevSecOps, bem como ter habilidades técnicas em ferramentas de segurança e automação. Além disso, é importante ter habilidades interpessoais para colaborar efetivamente com outras equipes de desenvolvimento e operações. Certificações em segurança, como a Certified Security Software Lifecycle Professional (CSSLP) ou a Certified DevOps Security Professional (CDSP), também podem ajudar a melhorar as perspectivas de emprego em DevSecOps.

SAT e DAST e suas ferramentas mais usuais

SAST (Static Application Security Testing) e DAST (Dynamic Application Security Testing) são duas técnicas comuns de teste de segurança de software. (“O que é SAST e DAST? – Nova 8”) ambas são importantes para garantir que um aplicativo esteja protegido contra possíveis ameaças de segurança, mas funcionam de maneiras diferentes.

SAST é uma técnica de teste de segurança que é realizada durante a fase de desenvolvimento de software. Ele analisa o código-fonte do aplicativo em busca de possíveis vulnerabilidades de segurança, como erros de programação, brechas de segurança e outras falhas que possam ser exploradas por hackers. O SAST é uma técnica automatizada e pode ser integrado em um processo de desenvolvimento de software DevSecOps.

Existem várias ferramentas SAST que podem ser executadas por linha de comando como parte do processo de DevSecOps. Algumas das ferramentas mais populares incluem:

É uma plataforma de análise de segurança de aplicativos que oferece uma opção de linha de comando para sua ferramenta de análise estática. Através dessa opção é possível executar a verificação de vulnerabilidades no código-fonte de um aplicativo.

É uma plataforma de análise de código aberto que oferece recursos de SAST e permite a análise estática do código-fonte. É possível executar a análise de segurança de aplicativos via linha de comando através da ferramenta “sonar-scanner”.

É uma ferramenta de análise de segurança de aplicativos da Micro Focus que também oferece uma opção de linha de comando para executar análises de SAST.

É uma plataforma de análise de segurança de aplicativos que oferece análise de segurança baseada em nuvem. A ferramenta também oferece uma opção de linha de comando para executar verificações de segurança no código-fonte de um aplicativo.

É importante lembrar que a escolha da ferramenta SAST a ser usada pode depender das tecnologias e linguagens de programação usadas em seu aplicativo. É importante escolher uma ferramenta que possa lidar com as tecnologias utilizadas em seu projeto. Além disso, a integração dessas ferramentas com o processo de DevSecOps pode ser automatizada através do uso de scripts e outras ferramentas de automação de processos.

Já o DAST, por outro lado, é uma técnica de teste de segurança que é realizada em um ambiente de produção em tempo de execução. Ele testa o aplicativo em um ambiente de produção para identificar possíveis vulnerabilidades de segurança, como falhas de autenticação e autorização, injeção de SQL e outros tipos de ataques de injeção. O DAST é uma técnica manual e requer a execução de testes específicos para cada aplicativo.

Existem várias ferramentas DAST (Dynamic Application Security Testing) que podem ser usadas como parte do processo de DevSecOps. Algumas das ferramentas mais populares incluem:

É uma ferramenta de segurança de aplicativos de código aberto que oferece testes de segurança dinâmicos. É possível configurar a ferramenta para executar testes automatizados via linha de comando.

É uma ferramenta de teste de segurança de aplicativos que oferece recursos de DAST. É possível usar a ferramenta para executar testes de segurança automatizados em aplicativos da web via linha de comando.

Netsparker agora é Invicti, sinalizando uma nova era para AppSec moderno. Esta ferramenta de teste de segurança de aplicativos que oferece recursos de DAST e expandiu sua base para IAST e SCA e permite a análise de vulnerabilidades em aplicativos da web e móveis. A ferramenta também oferece uma opção de linha de comando para executar testes automatizados.

É uma ferramenta de teste de segurança de aplicativos que oferece recursos de DAST e permite a análise de vulnerabilidades em aplicativos da web. A ferramenta também oferece uma opção de linha de comando para executar testes automatizados.

Assim como no caso das ferramentas SAST, a escolha da ferramenta DAST a ser usada dependerá das tecnologias e linguagens de programação usadas em seu aplicativo. É importante escolher uma ferramenta que possa lidar com as tecnologias utilizadas em seu projeto. Além disso, a integração dessas ferramentas com o processo de DevSecOps pode ser automatizada através do uso de scripts e outras ferramentas de automação de processos.

Ambas as técnicas são importantes para garantir que um aplicativo esteja protegido contra possíveis ameaças de segurança. O SAST pode identificar vulnerabilidades de segurança antes que o aplicativo seja implantado em um ambiente de produção, enquanto o DAST pode identificar vulnerabilidades de segurança em um ambiente real. É importante realizar ambos os tipos de teste de segurança em seu aplicativo para garantir que ele esteja protegido contra possíveis ameaças de segurança.

f. DevSecOps treinamentos e certificações

Existem vários treinamentos e certificações disponíveis para profissionais de DevSecOps. Aqui estão algumas opções populares:

Certified DevSecOps Professional (CDP): é uma certificação fornecida pela DevOps Institute que testa o conhecimento de um profissional em práticas de DevSecOps. O programa de certificação inclui treinamentos em várias áreas, como cultura, automação, monitoramento e práticas de segurança.

Certified Kubernetes Security Specialist (CKS): é uma certificação fornecida pela Cloud Native Computing Foundation (CNCF) que valida o conhecimento de um profissional em segurança para ambientes Kubernetes.

Certified Cloud Security Professional (CCSP): é uma certificação fornecida pela (ISC)² que cobre uma ampla variedade de tópicos de segurança em nuvem, incluindo práticas de DevSecOps.

DevSecOps Engineer: é uma certificação fornecida pela CompTIA que testa as habilidades de um profissional em identificar e solucionar problemas de segurança em ambientes de DevOps.

Temos a certificação CSSLP (Certified Secure Software Lifecycle Professional) é uma credencial profissional oferecida pela (ISC)², uma organização global que fornece certificações em segurança da informação. A CSSLP é projetada para profissionais envolvidos no desenvolvimento de software, segurança de aplicativos e gerenciamento de risco, que desejam demonstrar suas habilidades e conhecimentos em práticas de segurança no ciclo de vida do software.

Além disso, há muitos cursos online e treinamentos disponíveis para ajudar a aprimorar suas habilidades em DevSecOps. Algumas plataformas populares incluem Udemy, Coursera, edX e Pluralsight. É importante pesquisar e escolher um programa de treinamento e certificação reconhecido pela indústria e que atenda às suas necessidades e objetivos de carreira.

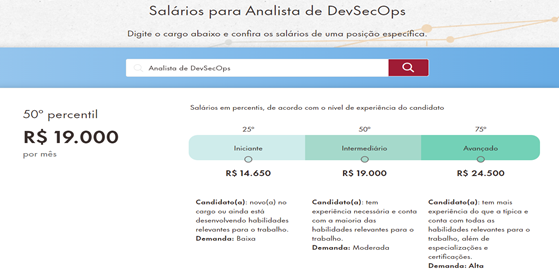

Uma pesquisa salarial no site do Robert Half foi encontrada salários para profissionais com conhecimento em DevSecOps.

Fonte: https://www.roberthalf.com.br/guia-salarial/details/analista-de-devsecops/brazil

Algumas oportunidades que foram relacionadas em sites de busca de emprego como o infojobs são realmente muito interessantes. Basta algumas pesquisas como DevSecOps em sites de busca de emprego que lá serão apresentadas diversas oportunidades.

Conclusão

A conclusão sobre DevSecOps é que a metodologia representa uma abordagem integrada para o desenvolvimento de software, onde a segurança é incorporada em todos os níveis do ciclo de vida do desenvolvimento. Esta metodologia busca reunir profissionais com habilidades diversas em desenvolvimento de software, segurança da informação e operações de TI para garantir que os produtos sejam entregues com maior qualidade e segurança.

Com base em tudo o que vimos sobre o tema DevSecOps e a sua importância, atualmente, para as empresas, podemos definir alguns benefícios que julgo ser muito importante, por exemplo a agilidade e a segurança para as soluções de desenvolvimento de código. Os códigos entregues vão permanecer em ritmo acelerado, mas com uma camada a mais de proteção da segurança. Com eficiência, segurança, economia e produtividade somando tudo isso, por meio da cultura do DevSecOps.

Referências Bibliográficas

Sobre o Autor:

ABÍLIO CÉSAR CIRELLI: Analista de Segurança da Informação. Pós-graduado em Defesa Cibernética e MBA em Gestão de Segurança da Informação, atuando na área de Computação Forense e Resposta a Incidente de Segurança e soluções com metodologia DevSecOps. Trabalha ativamente com análise de vulnerabilidade AppSec, localização, correção e prevenção de vulnerabilidades de segurança no nível do aplicativo em hardware, software e processos de desenvolvimento. Orientação de medidas para design e desenvolvimento de aplicativos durante todo o ciclo de vida, inclusive após o lançamento da aplicação. Experiência em SAST e DAST, CheckMarx e Acunetix respectivamente. Certificado em CASE JAVA. Experiência em segurança de ambiente Cloud profissional certificado AZ-500 e Identidade e Acesso com certificado SC-300 e Cybersecurity Architect Expert.