Coleta Forense de Memória RAM com Belkasoft RAM Capturer

Introdução

Preliminarmente, cumpre destacar que a sigla RAM significa Random Access Memory, e traduzindo do inglês para o português, RAM significa Memória de Acesso Randômico.

A memória Ram é um componente de hardware, e sua principal função é o armazenamento de dados de forma temporária, e, por esse motivo, durante a investigação forense a memória Ram é a primeira evidência a ser coletada.

De mais a mais, Belkasoft RAM Capturer é um aplicativo de aparência simples que extrai e providencia uma cópia do conteúdo de sua memória volátil. Este aplicativo é capaz de transferir sua memória RAM em uma pasta de saída especifica.

Elucida-se que dependendo do cenário, pode-se obter acesso a arquivos ou informações de suma importância em um caso pericial, utilizando recursos complexos que podem ser determinante na recuperação de dados essenciais antes que sejam perdidos definitivamente.

Despejos de memória capturados com Belkasoft RAM Capturer podem ser analisados utilizando a funcionalidade Live RAM Analysis do Belkasoft Evidence X, que é um poderoso programa projetado para fornecer aos investigadores a possibilidade de identificar evidências em dados de computadores, como logs de mensagens instantâneas, histórico do navegador da Internet e e-mail etc.

Ainda, frisa-se que a Belkasoft é líder global em software forense e sua plataforma está sendo utilizada em mais de 130 países, com foco em solucionar casos forenses digitais, respondendo a incidentes cibernéticos na proteção de ativos.

A plataforma Belkasoft X para memória RAM proporciona um suporte aos clientes na análise de dispositivos móveis e de computadores.

Ainda, trazemos em pauta, que os despejos de memória são uma fonte valiosa de evidências passageiras e informações voláteis, e tendo em vista que há situações em que um arquivo pode provar a culpa ou a inocência de alguém, realizar a recuperação imediata dessa memória RAM, muitas vezes, é a peça chave para a elucidação dos fatos concretos.

Também pode ser eficaz para recuperar dados perdidos que de outra forma seriam difíceis de encontrar, em especial nomes de usuário, senhas ou qualquer outro tipo de dados confidenciais.

A seguir listamos as ferramentas disponíveis pela Belkasoft:

Belkasoft Evidence Center X http://Belkasoft.com/: É um programa que proporciona facilidade para um investigador pesquisar, analisar, armazenar e compartilhar evidências digitais encontradas no disco rígido ou na memória volátil do computador.

Belkasoft Remote Acquisition (Belkasoft R): É uma ferramenta desenvolvida especificamente para extração remota de discos rígidos, memória RAM, dispositivos móveis conectados.

O Belkasoft T foi projetado para auxiliar em situações em que um investigador ou socorrista está no local do incidente e precisa identificar e obter rapidamente evidências digitais específicas armazenadas em uma máquina Windows.

O Belkasoft Incident Investigations (Belkasoft N): Trata-se de uma ferramenta para investigações de incidentes digitais, desenvolvida especificamente para empresas e destinada a investigar tentativas de invasão de computadores baseados no Windows.

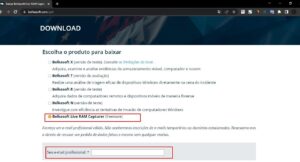

Fazendo download da ferramenta de memória RAM Belkasoft Live RAM Capturer

A forma mais usual de realizar o download da Ferramenta Belkasoft Live RAM Capturer, é mediante a seção Produtos, localizada no cabeçalho da página:

Ato contínuo ao clicar na caixa de download, o usuário será direcionado para escolher o produto a ser baixado.

Lembrando que é importante fornecer um e-mail profissional válido.

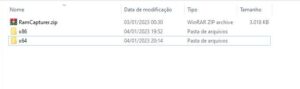

A primeira visão que se após a extração do arquivo zip da ferramenta Belkasoft Live RAM Capturer, é a estrutura de 2 pastas, deve atentar a qual arquitetura utilizar para a coleta.

- X86

- X64

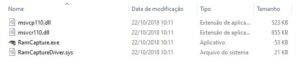

Arquivos da pasta x64 e x86

Dentro de cada pasta encontra-se os seguintes dados:

- msvcp110.dll

- msvcr110.dll

- RamCapture.exe

- RamCaptureDriver.sys

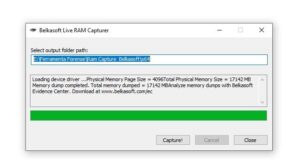

Executando a ferramenta RamCapture.exe (para memória RAM)

Nessa aquisição vamos utilizar o Sistema Operacional Windows 10/ 64bits.

Abra pasta X64, inicie o RamCapture64.exe, selecione o caminho da saída e capture!

Você também vai gostar de ler sobre: Avilla App Simulator: uma ferramenta capaz de simular aplicativos para facilitar o dia a dia do Perito Digital

Visualizando o arquivo. MEM

Após a aquisição podemos verificar que foi criado um arquivo. MEM, referido Arquivo será analisado pelo perito utilizando ferramentas de análise de despejo de memória.

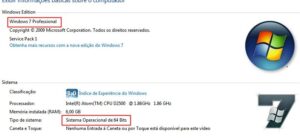

Sistema Operacional Windows 7

Nessa etapa realizamos uma coleta de memória no sistema operacional Windows 7/64bits, utilizando o mesmo procedimento.

Ferramentas para análise

Após a aquisição da memória deve-se utilizar ferramentas adequada para analisar o despejo de memória.

A própria Belkasoft disponibiliza uma poderosa ferramenta para teste “Belkasoft X “.

Outra ferramenta interessante para análise é o “Volatility” disponibilizada gratuitamente no site: www.volatilityfoundation.org/releases

Conclusão

Este projeto de pesquisa teve como objetivo principal demonstrar a utilização básica da ferramenta Belkasoft RAM Capturer, que é uma ferramenta forense de grande utilidade para o perito, possibilitando uma menor contaminação no despejo de memória RAM, além de ser portáteis e aptas para execução a partir de um dispositivo USB.

Sobre o Autor

Nome: Fábio Muniz (Linkedin)

Fabio Muniz de Oliveira Perito Judicial /Assistente Técnico TJSP, DPO do Instituto de Pericias IN.P.A.T Forense. Graduado em Analise e Desenvolvimento de Sistemas. Pós-graduado em Perícia Forense Computacional, Cyber Security, Cyber Forensics, Data Protection Officer (DPO).

Referências:

- BELKASOFT (Estados Unidos). Departamento de Ferramentas. Belkasoft. 2023. Disponível em: https://belkasoft.com/get. Acesso em: 29 jan. 2023. Referência: BELKASOFT (Estados Unidos). Departamento de Ferramentas. Belkasoft. 2023. Disponível em: https://belkasoft.com/get. Acesso em: 29 jan. 2023.