Introdução sobre a perícia digital, apresentando conceitos e metodologia.

POR MARCUS FÁBIO FONTENELLE DO CARMO

CURITIBA – PARANÁ (PR)

2020

SUMÁRIO

INTRODUÇÃO

1 CONDUTAS INDEVIDAS

2 A PERÍCIA DIGITAL

3 CONCEITOS APLICADOS A PERÍCIA DIGITAL

4 METODOLOGIA DA FORENSE DIGITAL

5 CONCLUSÃO

BIBLIOGRAFIA

INTRODUÇÃO

Os crimes praticados pela e na Internet vêm cada vez mais se popularizando. Atualmente, ainda existe uma falsa ideia de que os crimes informáticos são praticados apenas por pessoas com conhecimentos sofisticados em informática e telecomunicações.

Contudo, na realidade, a grande maioria dos crimes informáticos são crimes cometidos por pessoas que, muitas vezes, não possuem nenhum conhecimento elaborado de informática. Isso ocorre porque esse tipo de crime é possível de ser praticado através de outros meios que não sejam um dispositivo informático (entenda-se como dispositivo informático um smartphone, um laptop, um computador de mesa ou um tablet), tendo em vista que, com a Internet das Coisas, a lista de dispositivos informáticos aumenta para televisões, geladeiras, micro-ondas etc.

A lista de crimes cometidos por meio eletrônico é extensa, e na grande maioria dos casos é possível enquadrar os crimes informáticos à legislação vigente. O judiciário vem coibindo diariamente a sensação de impunidade que reina no ambiente digital e combatendo a criminalidade cibernética com a aplicação do Código Penal (CP) – Decreto-Lei nº 2.848/1940, do Código Civil (CC) – Lei nº 10.406/2002 e de legislações específicas, como a Lei nº 9.296/1996 – que trata das interceptações de comunicação em sistemas de telefonia, informática e telemática; a Lei nº 9.609/1998 – que dispõe sobre a proteção da propriedade intelectual de programas de computador (Pirataria); a Lei nº 8.069/1990 – que dispõe sobre o Estatuto da Criança e Adolescente (ECA); a Lei nº 12.737/2012 (Lei Carolina Dieckmann) – que tipifica alguns delitos de informática; a Lei nº 13.185/2015 (Lei do Bullying e do Cyberbullying) – que conceitua essas condutas e, mais recentemente, a Lei nº 13.964/2019 – que aperfeiçoa a legislação penal e processual penal trazendo importantes melhorias, tais como a regulamentação da Cadeia de Custódia e suas etapas, que anteriormente eram previstas apenas na Portaria nº 82/2014 publicada pela Secretaria Nacional de Segurança Pública do Ministério da Justiça.

Futuramente ainda teremos uma importante regulação, conferida pela Lei nº 13.709/2018, a Lei Geral de Proteção de Dados Pessoais (LGPD) – que dispõe sobre o tratamento de dados pessoais nos meios digitais e traz importantes avanços para a proteção dos direitos fundamentais de liberdade e de privacidade.

1 CONDUTAS INDEVIDAS

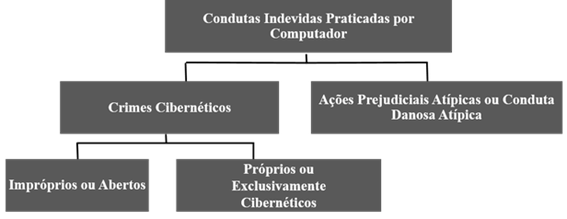

Há diversas condutas indevidas praticadas através do uso de dispositivos informáticos, que podem ser classificadas da seguinte forma:

Figura 1 – Classificação das Condutas Indevidas Praticadas por Computador (Fonte: WENDT; JORGE, 2013)

• Ação Prejudicial Atípica ou Conduta Danosa Atípica: São aquelas ações praticadas com o envolvimento de um ambiente computacional que geram danos, mas não têm previsão legal na esfera criminal.

• Crimes Cibernéticos Impróprios ou Abertos: São aqueles em que o ambiente computacional é utilizado como meio para a execução da conduta ilícita, mas que podem ser praticados da forma tradicional, sem a participação de um ambiente computacional.

• Crimes Cibernéticos Próprios ou Exclusivamente Cibernéticos: São aqueles que exigem e dependem necessariamente da utilização de ambiente computacional.

Importante destacar que, de acordo com o Glossário de Segurança da Informação:

CRIME CIBERNÉTICO é ato criminoso ou abusivo contra redes ou sistemas de informações, seja pelo uso de um ou mais computadores utilizados como ferramentas para cometer o delito ou tendo como objetivo uma rede ou sistema de informações a fim de causar incidente, desastre cibernético ou obter lucro financeiro.

2 A PERÍCIA DIGITAL

Diante do atual cenário de crimes informáticos, surge a perícia digital e a figura do perito digital. A perícia digital é uma área multidisciplinar, na qual o profissional deve conhecer a rotina e o linguajar jurídico, além de possuir o conhecimento em tecnologia da informação.

Então, ser perito digital é mais do que conhecer apenas ferramentas tecnológicas, sendo necessário o conhecimento das técnicas aplicadas pelas ferramentas, da metodologia forense e dos conceitos relacionados aos objetos sob análise. A função desse profissional é ser o arqueólogo da era da informação, pois seu trabalho é reconstruir o passado, constatando (quando possível) a materialidade e autoria de delitos cometidos com o uso ou através de recursos tecnológicos.

A atividade pericial é regulada pela Lei nº 12.030/2009, pelo Código de Processo Penal (CPP) – Decreto-Lei nº 3.689/1941 e pelo Código de Processo Civil (CPC) – Lei nº 10.105/2015. Neles, os peritos são classificados como auxiliares da justiça dotados de conhecimento especializado em determinada área, sujeitos à disciplina judiciária e aos mesmos impedimentos dos juízes.

Além disso, há ainda a figura do assistente técnico, introduzida no ordenamento jurídico pela Lei nº 11.690/2008. Cabe ressaltar que a participação do assistente técnico representa o princípio da ampla defesa e do contraditório e, para tanto, é imprescindível que ele participe da produção da prova elaborando quesitos com o intuito de auxiliar as análises periciais.

A profissão de perito digital vem ganhando espaço, pois anualmente crescem os ataques à segurança das informações digitais e os delitos informáticos. Com efeito, de acordo com o CERT (Grupo de Resposta a Incidentes de Segurança para a Internet no Brasil), em 2019 houve o registro de mais de 875 mil ataques à segurança da informação.

3 CONCEITOS APLICADOS A PERÍCIA DIGITAL

Incialmente, devemos entender do que se trata a palavra Forense, que é relativa a foro ou fórum, ou seja, está relacionada a atividades que, de alguma maneira, se relacionam com os tribunais ou ao sistema judiciário.

Por sua vez, Forense Digital, segundo o Glossário de Segurança da Informação, “é a aplicação da ciência da computação e procedimentos investigativos para a identificação, exame e análise de dados com a devida preservação da integridade da informação e mantendo uma estrita cadeia de custódia para os dados”.

Para nortear o perito em suas atividades, temos uma importante ferramenta: o Heptâmero de Quintiliano. Marco Fábio Quintiliano, em latim Marcus Fabius Quintilianus, foi um orador e professor de retórica romano que viveu entre os anos 35 e 95 depois de Cristo e elencou sete perguntas fundamentais, conhecidas como Heptâmero de Quintiliano, que, uma vez respondidas, evidenciam algo como factual, vindo a auxiliar uma investigação:

a) O Que?

b) Onde?

c) Como?

d) Quando?

e) Com que meios?

f) Quem?

g) Por quê?

Essas perguntas, aplicadas a uma investigação, têm por objetivo identificar a dinâmica de um fato delituoso tentando esclarecer sua materialidade (O que ocorreu?, Onde ocorreu?, Como ocorreu?, Quando ocorreu?, Com que meios?), sua autoria (Quem praticou?) e sua motivação (Por que?).

Então, cada uma das indagações pode ser respondida várias vezes, e de diversas maneiras, em um trabalho investigativo. O perito tem, portanto, no Heptâmetro de Quintiliano um roteiro metodológico para direcionamento de suas ações.

Em suma, a Forense Digital busca a materialidade, autoria e motivação dos delitos informáticos. É importante frisar que a Forense Digital investiga não apenas sistemas computacionais, mas evidências digitais.

De acordo com o Glossário de Segurança da Informação, evidência digital é “informação ou dado, armazenado ou transmitido eletronicamente, em modo binário, que pode ser reconhecido como parte de um evento”.

Dessa forma, um objeto de interesse para um perito digital em uma determinada investigação pode ser imagens e/ou vídeos, por exemplo, que não são considerados sistemas computacionais. Sendo assim, os termos Forense Digital ou Perícia Digital atualmente são mais apropriados ao se referir à atividade pericial que envolve evidências digitais.

4 METODOLOGIA DA FORENSE DIGITAL

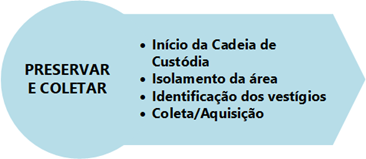

Além do Heptâmero de Quintiliano, o perito tem que se atentar às etapas a serem seguidas para a realização de uma perícia em um dispositivo informático.

Essa primeira etapa tem por objetivo garantir que os dados do dispositivo não se alterem. Nesta etapa é que são coletadas as informações contidas na memória RAM e em mídias de armazenamento.

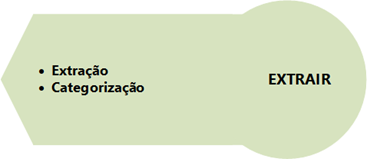

Nesta fase é realizada a extração de todo o conteúdo do dispositivo, incluindo arquivos supostamente apagados.

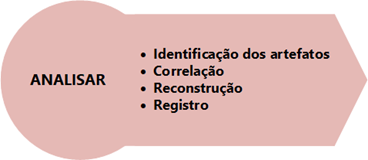

Esta é a fase em que se busca interpretar as evidências encontradas, objetivando correlacioná-las com o fato investigado.

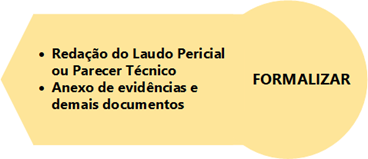

Nesta última fase, mas não menos importante, os resultados do exame são descritos de forma técnico-científica no Laudo Pericial (se tiver sido elaborado por um assistente técnico, o Laudo Pericial passa a se chamar Parecer Técnico).

De acordo com a metodologia apresentada, podemos afirmar que a primeira grande preocupação de um perito digital é a obtenção de cópias (imagens) da memória, seja ela principal ou secundária, de dispositivos informáticos, sempre mantendo a cadeia de custódia dos vestígios coletados.

Durante a aquisição dos vestígios é realizada a duplicação (cópia forense) do material (mídia) que será posteriormente analisado. A cópia forense consiste na cópia exata e fiel dos dados contidos em um dispositivo de armazenamento computacional, podendo ocorrer de duas formas:

• Cópia Forense Disco a Disco

Neste caso, será realizada a cópia de uma mídia para outra de igual ou superior capacidade. A mídia de destino deverá ter exatamente o mesmo conteúdo da mídia original (mídia questionada).

Figura 7 – Cópia Forense Disco a Disco

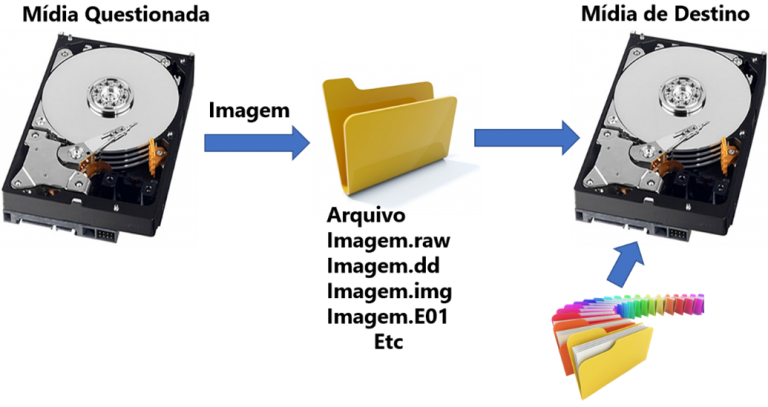

• Cópia Forense Disco para Imagem

Esta cópia é semelhante à anterior, mas ao invés de copiar da mídia questionada diretamente para uma mídia de destino, a cópia é realizada para um arquivo dentro de uma mídia de destino. Este arquivo é chamado de arquivo imagem, podendo ser compactado. Este método é mais indicado e o mais utilizado atualmente nas atividades periciais por economizar espaço na mídia de destino. Uma mesma mídia de destino pode armazenar diversos arquivos imagem.

Figura 8 – Cópia Forense Disco para Imagem

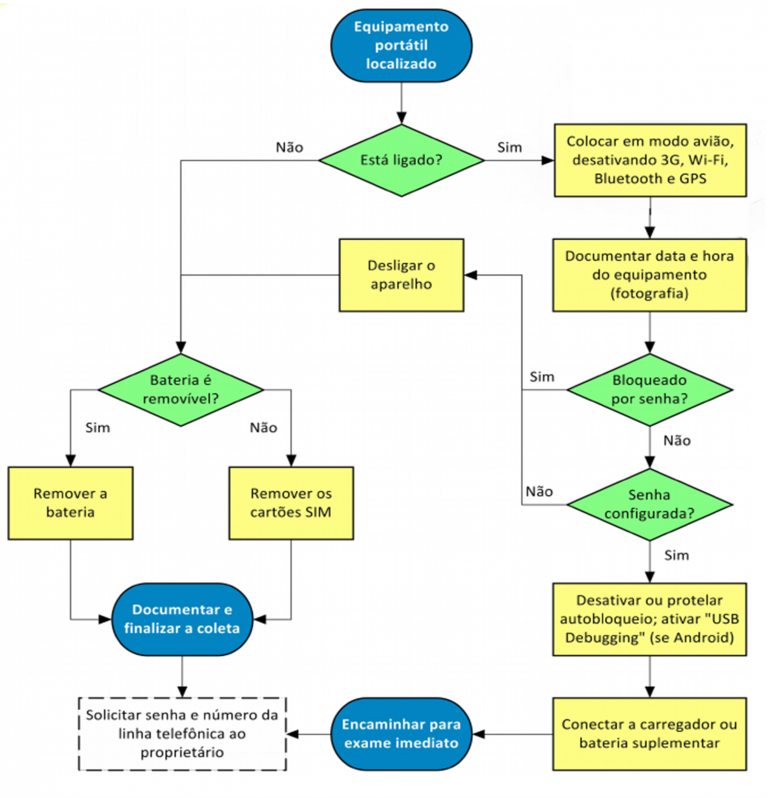

A aquisição de evidências de aparelhos celulares ocorre de uma maneira diferente devido à natureza desse vestígio. A seguir é apresentado um diagrama de fluxo apresentando os procedimentos a serem adotados nos possíveis cenários a serem encontrados pelo perito.

De posse da coleta, dá-se início à etapa de extração, posteriormente à análise e, por fim, à redação do laudo pericial ou parecer técnico.

CONCLUSÃO

No processo penal, prevalece o princípio da verdade real, em que o juiz tem o dever de investigar como os fatos se passaram na realidade. Já no processo civil prevalece a verdade formal, que emerge no processo, conforme os argumentos e as provas trazidas pelas partes.

Em ambos os casos a função da perícia digital é primordial para consolidar o processo investigativo e subsidiar a decisão judicial em casos que envolvem evidências digitais. Sem o perito digital, na atual sociedade, torna-se muitas vezes mais difícil a busca da verdade e os esclarecimentos dos fatos sob investigação.

BIBLIOGRAFIA

BRASIL. Gabinete de Segurança Institucional. Portaria nº 93, de 26 de setembro de 2019. Aprova o Glossário de Segurança da Informação. Diário Oficial da União, DF, e. 190, s. 01, p. 03, 01 out. 2019. Disponível em: <https://www.in.gov.br/en/web/dou/-/portaria-n-93-de-26-de-setembro-de-2019-219115663>. Acesso em: 12 ago. 2020.

CENTRO DE ESTUDOS, RESPOSTA E TRATAMENTO DE INCIDENTES DE SEGURANÇA NO BRASIL. Estatísticas dos incidentes reportados ao CERT.br: de 1999 a 2019. Disponível em: <https://www.cert.br/stats/incidentes/>. Acesso em: 12 ago. 2020.

WENDT, Emerson; JORGE, Higor Vinícius Nogueira. Crimes Cibernéticos: Ameaças e Procedimentos de Investigação. 2. ed. Rio de Janeiro: Brasport, 2013.

VECCHIA, Evandro Dalla. Perícia Digital: da Investigação à Análise Forense. 2. ed. Campinas: Millennium Editora, 2019.

VELHO, Jesus Antonio, et al. Tratado de Computação Forense. Campinas: Millennium Editora, 2016.

VELHO, Jesus Antonio, et al. Polícia Científica: Transformando Vestígios em Evidências à Luz da Cadeia de Custódia. Curitiba: Intersaberes, 2020.

Marcus Fábio Fontenelle

• Perito Criminal na Polícia Científica do Paraná

• Atuou como perito judicial e assistente técnico

• Mestre em Informática Aplicada

• Especialista em Computação Forense e Perícia Digital

• Membro ABCF (Academia Brasileira de Ciências Forenses)

• Membro HTCIA (High Technology Crime Investigation Association

• Infosec Competence Leader (2018/2019) nas categorias “Defensive Security” e “Incident Handling and Analysis”

https://www.instagram.com/marcusfabiof

https://www.linkedin.com/in/marcusfabio

[email protected]